朋友用的是阿里云服务器,在上面有个小小的游戏,也不知道是被哪个同行盯上,原本在我们这边做了DDOS防御,经过几轮攻击下来完全没任何反应,于是就转移攻击思路,改成暴力破解,没错,就是RDP攻击。先后用RDP成功入侵他的服务器,更改数据和内部资料。初步预计造成小几万的损失。

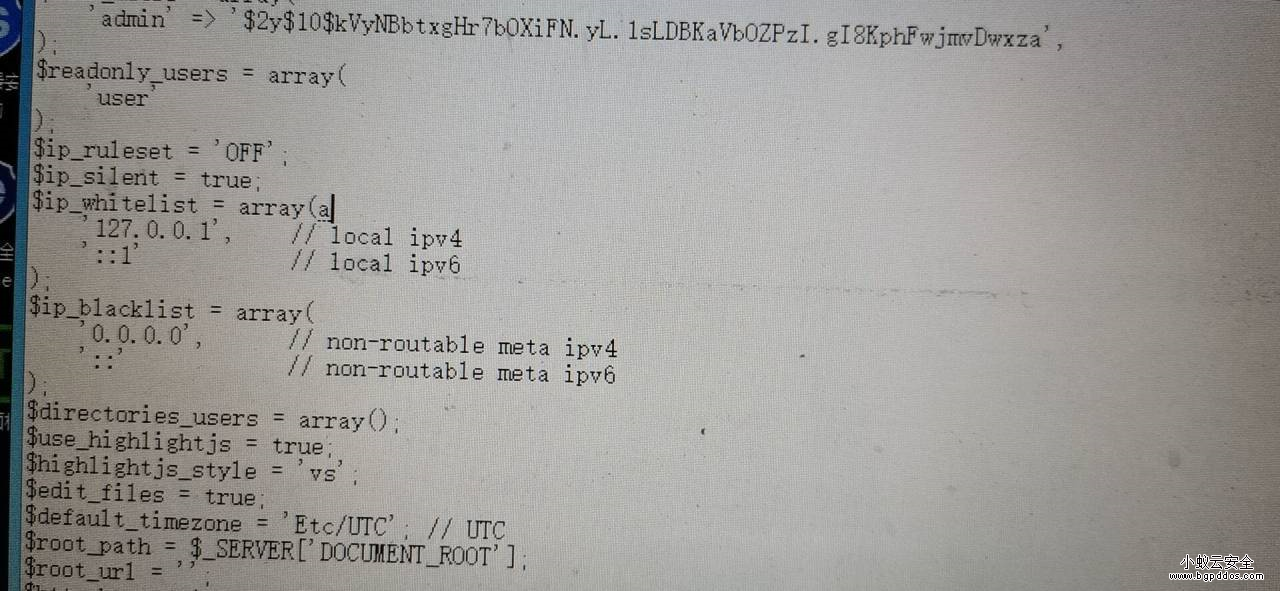

首先我们了解下,RDP攻击就是利用RDP协议登录到远程机器上,把该远程机器作为肉鸡,在上面种植木马,偷窃信息,发起DDOS攻击等行为。要实现将远程机器作为RDP肉鸡,必须知道远程机器的登录密码。所以常规方式是利用RDP协议来暴力破解远程机器的密码。

从上图来看,攻击IP来自世界各地,这里只发出了一小部分。暴力密码破解时使用的用户名统计对防火墙日志、IPS日志与主机日志进行时间性关联分析,发现RDP暴力破解时共尝试了1,062个用户名,下表列出了其中的一部

防御措施:

此次事件范围之广,数量之多,已经引起了各方广泛的重视,那么利用RDP协议暴力破解远程机器的防御措施有哪些?小蚁安全人员给出了如下建议:

在主机上停止不必要的“允许运程桌面连接”功能。

在防火墙上配置策略“阻止所有从外网连接内网的远程桌面协议端口(端口号3389)的请求”,对确有需要的RDP连接配置白名单。

对已经遭受攻击的机器修改密码,尤其是administrator/admin密码。

此次事件范围之广,数量之多,已经引起了各方广泛的重视,那么利用RDP协议暴力破解远程机器的防御措施有哪些?小蚁安全人员给出了如下建议:

在主机上停止不必要的“允许运程桌面连接”功能。

在防火墙上配置策略“阻止所有从外网连接内网的远程桌面协议端口(端口号3389)的请求”,对确有需要的RDP连接配置白名单。

对已经遭受攻击的机器修改密码,尤其是administrator/admin密码。

小蚁在此次事件中能够第一时间利用小蚁卫士NGIPS(入侵防御系统)产品帮助我们的用户发现问题,并及时有效的抵挡来防御事件的发酵。我们也将此次发现的攻击者IP加入小蚁情报库中,持续帮助更多的用户来阻止此类事件的发生。

咨询

咨询